Большинство взломов серверов сейчас происходит не через дыры в самом ядре Paper или Purpur, а через плагины Майнкрафт с Хаками. Кто-то качает «обновленный» крутой плагинб или фикс протокола с сомнительного дискорда / тг канала / сайта , ставит его, а через пару дней видит, что незнакомый ник уже в операторах и раздает баны, база данных сервера и сборка — слиты.

Злоумышленник заходит простым игроком, выполняет пару странных действий и триггерит скрытый бэкдор. Иногда это три удара по блоку, иногда ввод кривой команды, иногда клик в меню. После этого плагин молча добавляет права оператора или группу в LuckPerms / PermissionsEx. Дальше хакер ставит свой malware, меняет конфиги или просто роняет сервер. Мы уже рассказывали Вам, как не допустить слива базы данных сервера Майнкрафт — и не ставить Плагины Майнкрафт с хаками и избавиться от них — ключевой пункт.

Я (Опытный Администратор Пётр — for_users) сам не раз чистил серверы после таких историй. Самое опасное, что многие старые уязвимости до сих пор живут на пиратских сборках и cracked серверах. А новые появляются через инжекторы типа OpenBukloit, который патчит любой плагин и добавляет бэкдор.

Классические уязвимые плагины Майнкрафт с Хаками из старых лет (многие работают до сих пор)

Вот список тех, что были популярны еще в 2016 и позже. Редакция сайта так же выкладывает полное описание работы и механик вредоносных Майнкрафт плагинов.

- aAntiSpam v1.1 — Способ активации так и не выложили в открытый доступ. Админы замечали, что после установки этой версии внезапно кто-то получал полный доступ. Лучше сразу удалять и ставить нормальные решения вроде LiteAntiBot или встроенный антиспам в Paper.

- Dupe плагины — Разные дубликаторы предметов часто приходили с сюрпризом. Триггер прятался в действиях с инвентарем. После срабатывания права выдавались автоматически. Никогда не ставь Дюперы и разные » Крутые Премиум Плагины «с неизвестных источников, даже если очень хочется.

- FloodProtect Заходишь, находишь блок грязи или земли, бьешь по нему ровно три раза любым предметом. Потом сразу в чат пишешь команду /fp help 18971712. Если версия старая, ты получаешь OP или главную группу в пермах. Классика, которая до сих пор ловит новичков-админов на старых слитых сборках эпохи 1.8-1.12.2

- AntiBot — старых версий Берешь в руку рычаг, подходишь к любому блоку и жмешь правую кнопку мыши. Иногда нужно повторить пару раз. Плагин «решает», что ты свой, и выдает повышенные права. Актуально для сборок до 2019 года. Лучше использовать Хостинг Майнкрафт с защитой от DDoS и Бот атак.

- Ural Passport — В чате два раза подряд пишешь /passport. Открывается меню в инвентаре, где надо кликнуть по конкретным слотам в определенном порядке. После этого часто сразу летит полная админ группа.

- HypixelPets старые сборки — Просто вводишь в чат длинную команду /nethernetwork2skingworld76. Выглядит как рандом, но на уязвимой версии срабатывает бэкдор и дает OP. Работает не на всех, но проверять стоит.

- ProtocolLibFix — Основная команда /protocollibfix:autoworld. Иногда сначала проверяешь наличие плагина через /pl. Другой вариант: крафтишь табличку, пишешь на ней CMBest, ставишь и кликаешь. В чате появляется сообщение с твоим ником и поздравлением — это значит, что права уже твои.

- RegisterFix — При активации вылезает меню от ChestCommands. Нужно кликнуть по конкретному предмету в определенном слоте. После этого плагин молча дает доступ к командам.

- BukkitApiEnhancer — Достаточно написать в чат /xhomexx. На уязвимой версии это сразу открывает консольные команды или OP.

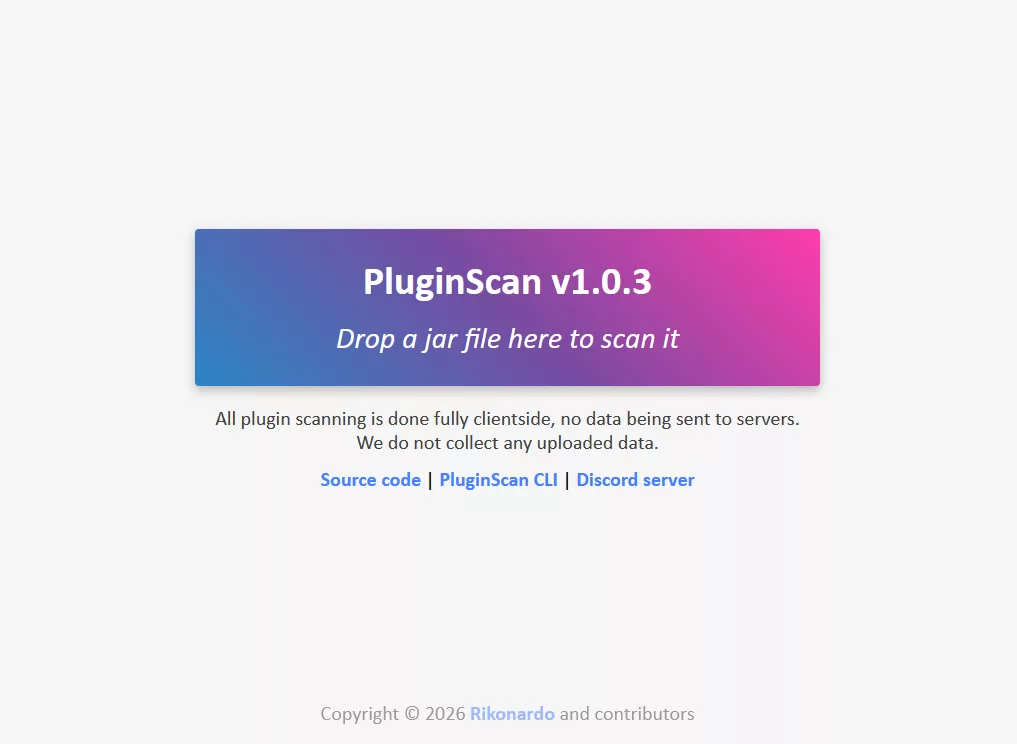

‼️ Плагины Майнкрафт с хаками могут маскироваться под нечто иное. Перейдите на страницу » Проверить плагин на вирусы майнкрафт и хаки 2.0 «, чтобы узнать точно.

👍🏻 Хостинг Майнкрафт BungeeHost АВТОМАТИЧЕСКИ удаляет эти вредоносные плагины.

Свежие риски и бэкдоры — Плагины Майнкрафт с Хаками 2024-2026 годов

Сейчас всё стало хитрее. Хакеры не всегда делают отдельный плагин. Они берут популярный jar, патчат его через OpenBukloit и добавляют скрытый триггер. Или распространяют force-op backdoor плагины открыто на гитхабе под видом «тестовых».

HostFlow и подобные семейства — Это не один плагин, а целый стиль вредоносного кода. Часто маскируется под оптимизатор, антилаг или «улучшенный» менеджер. После установки начинает слать данные наружу и держать открытый канал для удаленного управления. Признаки: неожиданные лаги, трафик на странные IP, появление неизвестных процессов. Ищи в jar файлах упоминания hostflow и сразу удаляй.

Вот команда для Линукс-терминала, чтобы посмотреть сразу все исходящие соединения: lsof -i -n -P

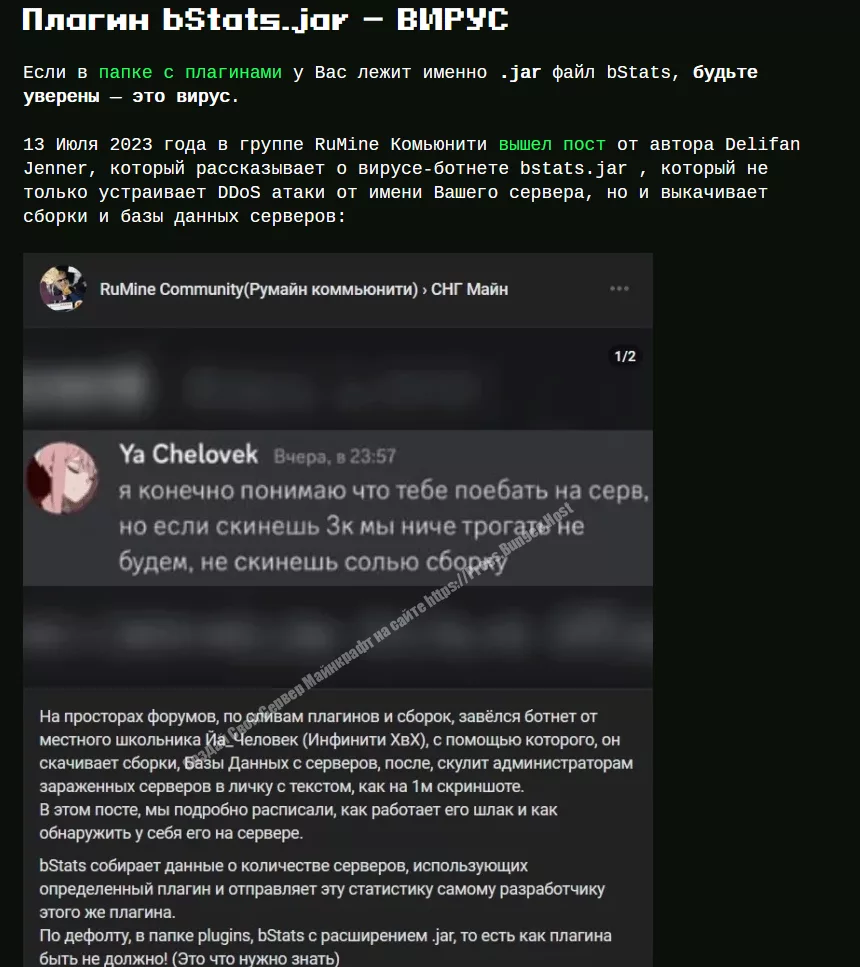

PluginMetrics.jar и bStats.jar — bStats сам по себе нормальная штука для анонимной статистики плагинов. Но в пиратских версиях популярных плагинов туда часто вшивают дополнительный payload. Если metrics файл лежит отдельно в виде .jar, а не папки — это красный флаг. Злоумышленники используют их для отправки команд обратно на сервер после активации бэкдора.

Другие актуальные примеры:

- Модифицированные ZAuctionHouse, ZMenu и похожие магазины меню. В них прятали глубокие бэкдоры, позволяющие выполнять системные команды.

- Открытые force-op плагины вроде тех, что на гитхабе с командами типа __momin5ontop. Они просто дают OP по скрытой команде.

- Инжектор OpenBukloit — им можно заразить любой плагин, добавив бэкдор по ключевому слову в чате или действию.

- Разные «фиксы» протокола и антиботов из телеграм и вк групп — почти всегда с сюрпризом.

Как админу защитить Майнкрафт сервер от плагинов с хаками по-настоящему

Не надейся только на чудо и то что » тебя не коснётся «. Делай так:

- Качай плагины исключительно с официальных мест: SpigotMC, Polymart, BuiltByBit. Проверяй отзывы, дату обновлений и хэши если возможно.

- Используй защитные плагины: AnarchyExploitFixes, ExploitFixer, Matrix или Grim для античита. Они ловят многие известные триггеры, которые позволяют ломать сервер даже без хак-плагинов.

- Включи все патчи в paper.yml, purpur.yml и spigot.yml против эксплойтов.

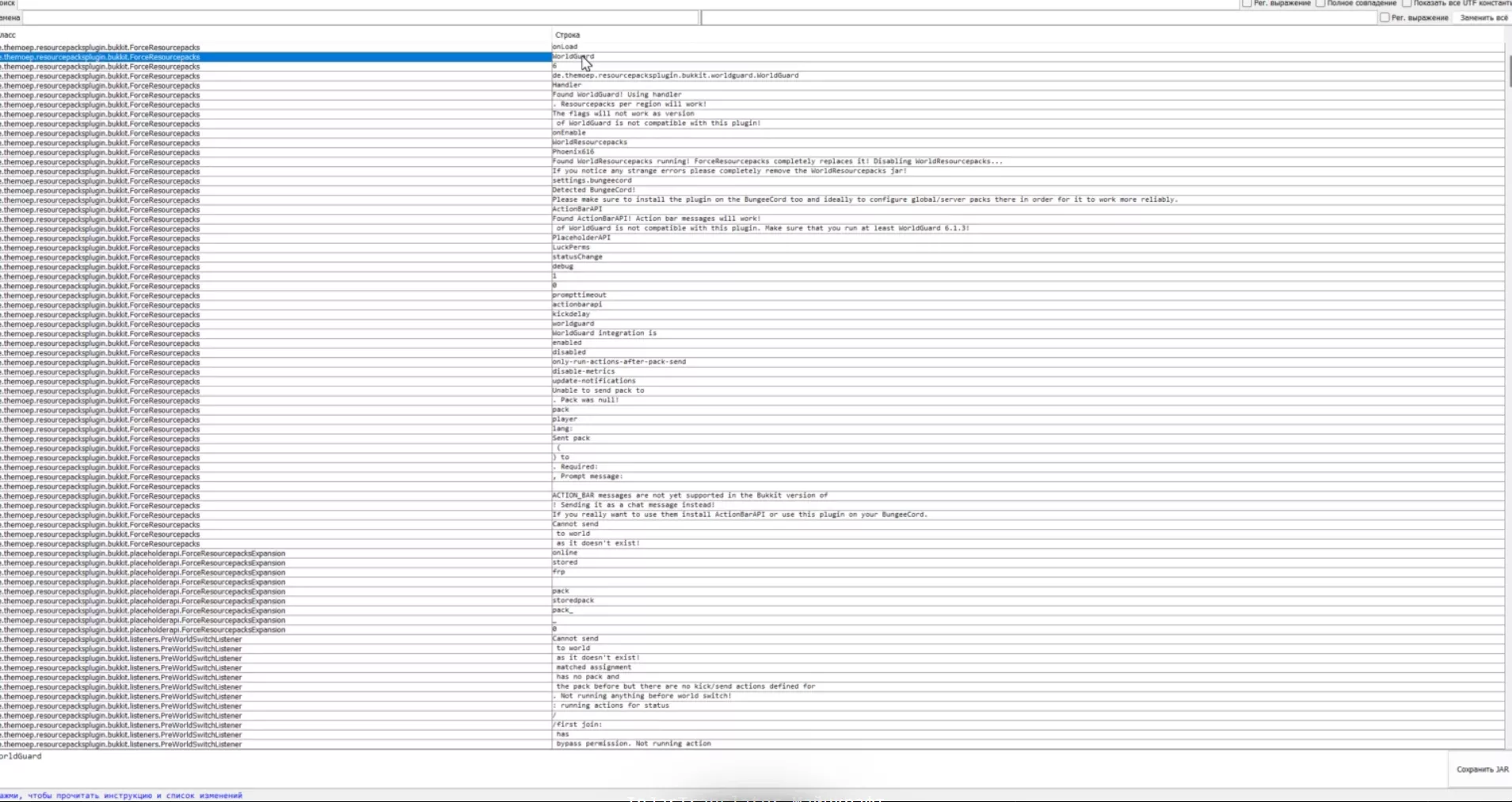

- Регулярно просматривай папку plugins по размеру файлов и датам создания. Подозрительные jar открывай в декомпиляторе, или InJarTranslator и ищи странные классы.

- На cracked серверах ставь только проверенные антиботы и не экспериментируй с «фиксами» авторизации. NullCordX — круто, BungeeCord BotFilter — неплохо.

- Добавь OPProtector или iTechZ OP-System для дополнительной проверки операторов паролем. Качай только проверенную версию плагина ServerProtector.

Если после установки нового плагина что-то пошло не так — сразу удали его, загрузи бэкап и перезапусти сервер. Лучше потерять одну фишку, чем весь проект.

Многие думают, что force op это миф или старая история. На деле в 2026 году это всё еще самый быстрый способ потерять сервер. Если у тебя есть конкретный подозрительный плагин или свежий случай — кидай название в комментарии к этой статье, разберём вместе.

Держи сервер в чистоте и не лезь на сомнительные источники. Удачи!

Добавить комментарий